サイバー攻撃の種類一覧|代表的な手口と「人が関与するリスク」への対策

サイバー攻撃は、企業規模や業種を問わず発生していますが、「サイバー攻撃」と一言で言っても、手口は種類によって異なります。攻撃の種類を把握しないまま対策を考えると、優先順位がつけられず、被害が広がってしまいます。

一方で、多くの攻撃は高度な技術だけで発生しているわけではありません。そのため、種類を整理し、どこで人が関与するのかを理解することで、技術対策に加えて教育や訓練の方向性も見えやすくなります。

本記事では、企業が注意すべきサイバー攻撃の種類を一覧として整理し、特に被害につながりやすい手口を重点的に解説します。

目次[非表示]

サイバー攻撃の種類を把握することが企業対策の第一歩

サイバー攻撃対策を進める際は、最初に「どのような種類があるか」を整理することが重要です。攻撃の種類によって、入り口や被害の形、優先したい対策が変わります。

サイバー攻撃は「侵入手段」と「被害の形」に分けて整理する

サイバー攻撃は、侵入手段と被害の形に分けて考えると整理しやすくなります。侵入手段とは攻撃の入り口を指し、メール・Webサイト・システムごとの脆弱性や不正ログインなどが主な侵入手段です。

一方で被害の形とは、情報漏えい・業務停止・金銭被害・アカウント乗っ取りなどを指します。サイバー攻撃において、侵入手段と被害の形を分けて整理しておくことで、対策の方針を決めやすくなります。

対策は技術だけでなく、人の行動も含めて考える必要がある

多くの企業では、ウイルス対策ソフトやメールフィルターなどの技術対策を導入しています。しかし、技術対策だけではサイバー攻撃の事故をゼロにすることは困難です。攻撃者は業務文脈を偽造し、ヒューマンエラーを狙っています。

そのため、攻撃の種類を理解したうえで「人が関与するポイント」を把握することが重要です。どこで判断ミスが起きやすいかを知れば、注意喚起だけでなく、報告の仕組みや訓練の設計にもつなげやすくなります。

企業で注意すべきサイバー攻撃の種類一覧

企業が注意しておきたいサイバー攻撃の主な種類は、以下のとおりです。

種類 | 主な特徴 | 企業での主なリスク |

フィッシング | 偽サイトへ誘導し、ID・パスワードを盗み取る | 不正ログイン、なりすまし、取引先被害への連鎖 |

標的型攻撃メール | 業務文脈を装い、添付やリンクを開かせる | 判断ミスによる侵入、マルウェア感染 |

Emotet | メール返信を装い感染を拡大 | 情報窃取、社内外へのなりすまし拡散 |

ランサムウェア | データを暗号化し身代金を要求 | 業務停止、情報漏えい、復旧遅延 |

スミッシング | SMSで偽サイトへ誘導 | スマートフォン経由の情報漏えい、侵入口の拡大 |

上記のとおりサイバー攻撃には多くの種類があるため、ここでは特に発生しやすく、かつ人の判断が関与しやすい攻撃を中心に整理します。

フィッシング

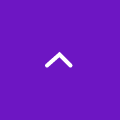

フィッシングは、偽のログイン画面や決済画面へ誘導し、ID・パスワードなどの認証情報を盗み取る手口です。メールやSMSで「緊急」「確認が必要」といった文言を使い、リンクをクリックさせる流れが典型的です。

画像引用元:フィッシング対策協議会『フィッシング報告状況』

企業では、メールやクラウドサービスのアカウントが狙われやすくなります。認証情報が盗まれると不正ログインにつながり、社内メールの窃取、取引先へのなりすまし、追加の詐欺誘導など被害が連鎖します。

出典:フィッシング対策協議会『フィッシング報告状況』

標的型攻撃メール

標的型攻撃メールは、機密情報を盗む目的で企業や部署、個人を狙って送られる攻撃です。業務に関係する内容を装い、添付ファイルを開かせたり、リンクをクリックさせたりして侵入を狙います。

特徴は「見抜きにくい」点にあります。取引先名や社内プロジェクト名を偽るだけでなく、文脈も偽装しているため、ヒューマンエラーが起きやすいのが実情です。現場では、注意していても判断を誤る可能性があります。

Emotet

Emotet(エモテット)は、主にメールを入り口に感染を広げるマルウェアとして知られています。既存メールの返信を偽り、受信者が疑いにくい方法で添付ファイルやリンクを開かせようとする手口です。

感染すると情報窃取や他マルウェアの導入につながる可能性があります。社内外へなりすましメールを送信する動きが確認されることもあり、被害が組織外へ波及しやすい点がリスクです。

出典:独立行政法人情報処理推進機構『Emotet(エモテット)攻撃の手口』

ランサムウェア

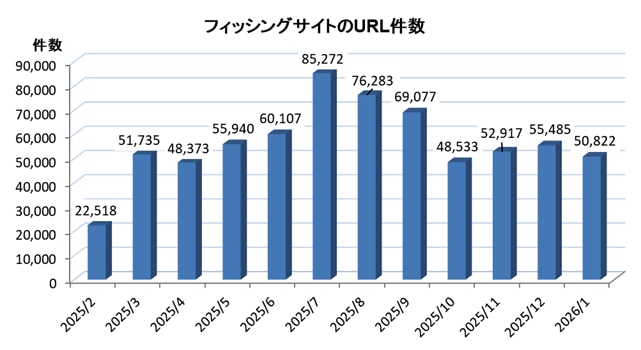

ランサムウェアは、データを暗号化して業務を停止させ、身代金(ランサム)を要求する攻撃です。侵入手段はメールだけでなく、VPN(Virtual Private Network)や脆弱性の悪用、不正ログインなど多岐にわたります。

ランサムウェア被害が発生すると、復旧に時間がかかりやすく、事業継続への影響が大きい点が特徴です。

画像引用元:警察庁サイバー警察局『令和6年におけるサイバー空間をめぐる脅威の情勢等について』

画像引用元:警察庁サイバー警察局『令和6年におけるサイバー空間をめぐる脅威の情勢等について』

加えて近年では、暗号化だけでなく情報を窃取し、公開をちらつかせる二重脅迫型も増えています。

出典:警察庁サイバー警察局『令和6年におけるサイバー空間をめぐる脅威の情勢等について』

スミッシング

スミッシングは、SMSを使って偽サイトへ誘導し、情報を盗む手口です。宅配通知・料金未納・アカウント確認など、日常的にありそうな文面でリンクを踏ませようとします。

画像引用元:一般社団法人日本スマートフォンセキュリティ協会『第1回 スマートフォン・サイバー攻撃対策ガイド「SMS認証の悪用、スミッシング(SMS+フィッシング)」』

画像引用元:一般社団法人日本スマートフォンセキュリティ協会『第1回 スマートフォン・サイバー攻撃対策ガイド「SMS認証の悪用、スミッシング(SMS+フィッシング)」』

企業でも、個人端末の業務利用や、業務連絡の一部がSMSに流れる環境では被害が起き得ます。スマートフォンが入り口になるため、PCの対策だけではカバーしにくい点に注意が必要です。

出典:一般社団法人日本スマートフォンセキュリティ協会『第1回 スマートフォン・サイバー攻撃対策ガイド「SMS認証の悪用、スミッシング(SMS+フィッシング)」』

多くのサイバー攻撃は「人の判断」が起点になりやすい

サイバー攻撃の種類を見ていくと、メールやSMSなど「人が内容を読んで判断する場面」が多いことが分かります。技術対策を強化しても、人の判断ミスが入り込む余地が残るため、人的対策が重要になります。

サイバー攻撃で「人」が狙われやすい理由

攻撃者が人を狙う理由は、技術対策を突破するよりも、受信者に操作させるほうが成功しやすいからです。「至急」「未払い」「アカウント停止」など、心理的に焦らせる言葉は、サイバー攻撃でよくある手口です。

特に実際の業務ではスピードが求められるため、細部まで確認できない場面があります。差出人名や件名だけで判断しやすい環境では、標的型攻撃メールが紛れ込みやすくなります。

ヒューマンエラーが起きやすい典型場面

判断ミスが起きやすいのは、急ぎの依頼や例外処理が絡む場面です。締切直前の請求書・取引先からの資料共有・社内システムの緊急連絡などは、疑いの意識を向けず、メールやリンクを開いてしまいがちです。

また、添付ファイルの開封や認証情報の入力は、事故につながりやすい行動でもあります。特にクラウド利用が進むほど、ログイン画面を見慣れているため、偽サイトに気づきにくいのが実情です。

不審メールは「開かない」より「気づく・止まる・報告する」を設計する

すべての不審メールを開かない運用は、初回問い合わせメールを埋もれさせる可能性もあるため、現実的な対策ではありません。重要なのは、違和感に気づき、操作の前に止まり、迷ったら報告できる状態を作ることです。

そのためには、報告先の一本化や手順の簡素化が欠かせません。判断を個人に丸投げせず、行動基準を運用として整えることで、ヒューマンエラーによる事故を減らしやすくなります。

人が関与する攻撃は「訓練」で対策できる領域が大きい

人の判断が起点になりやすい攻撃は、知識の周知だけでなく、訓練の方法によっては行動を変えやすい領域です。フィッシングや標的型攻撃メールのように「よくある場面」を再現できるため、対策を実務に落とし込みやすくなります。

知識の周知だけでは「理解したつもり」が残りやすい

注意喚起や座学で知識を伝えても、実務で同じ判断ができるとは限りません。忙しい状況では焦りや思い込みによって、学んだ内容を思い出せないことがあります。結果として「分かったつもり」になり、事故を防げないケースが出てきます。

訓練では、このギャップを埋める教育方法の選定が欠かせません。実際に届きそうなメールやメッセージを題材にし、どこで違和感に気づくべきかを学べると、行動の基準が定着しやすくなります。

知識だけでなく判断力を鍛える意義

訓練の価値は、誤操作を責めることではありません。受講者が迷いやすいポイントを可視化し、止まる判断や報告行動を身につけることにあります。報告までを評価に含める設計にすると、事故予防につながる行動が増えやすくなるのがメリットです。

また、判断力が向上する訓練を継続すると、開封率やクリック率の改善だけでなく、報告率や相談行動の変化も見えてきます。KPIを複数化し、行動変容を追うことで、教育施策としての精度向上が期待できます。

体験型のセキュリティ教育は判断力向上が期待できる

知識の周知だけで起きやすい「理解したつもり」を防ぐためにも、実務レベルの教育方法として、ロールプレイや体験を通じた教育が有効です。実際にも、座学や動画でセキュリティ教育を実施しているだけでは、手口の移り変わりが激しいサイバー攻撃に順応する力は培われにくいのが難点です。

そのためにも、サイバー攻撃の被害に備えて、「もしも起きてしまったら」が学べるロールプレイや体験で、実務レベルの判断力を養う必要があります。

弊社が提供するセキュアプラクティスでは、フィッシング・標的型攻撃メール・Emotet・ランサムウェア・スミッシングなどのシナリオをブラウザ上で体験できます。受講後の解説まで一連で学べるため、知識の周知にとどまらず、行動につなげやすいのが特徴です。履修状況を管理画面で確認できる点も、教育運用の負担を抑えるうえで有効です。

まとめ|種類を知り、人が関与するリスクを訓練で減らす

サイバー攻撃の種類は主に、フィッシング・標的型攻撃メール・Emotet・ランサムウェア・スミッシングなどが挙げられます。まずは攻撃を「侵入手段」と「被害の形」で整理し、優先して対策すべき種類を把握することが重要です。

しかし人的対策は、注意喚起だけでは限界があります。ロールプレイや体験を取り入れた訓練によって、気づく・止まる・報告する行動を定着させることが有効です。

体験型のセキュアプラクティスは、代表的な攻撃シナリオを通じて実務に近い学びにつなげられる選択肢の1つです。