ランサムウェアの初動対応とは?被害を広げないための行動と社内教育の重要性

ランサムウェアは、企業の業務を停止させる代表的なサイバー攻撃の1つです。端末やサーバー内のデータが暗号化されると、日常業務は大きく停滞します。さらに近年は、暗号化による業務妨害だけでなく情報を窃取し、取得した情報を「公開する」と脅迫する手口も広がっています。

このような被害を前にすると、技術対策の強化ばかりに意識が向きがちです。しかし実際には、攻撃を受けた直後にどのような行動を取るかが重要です。特に初動対応が遅れると、感染範囲の拡大・復旧の長期化・情報漏えいなどのリスクにつながりやすくなります。

本記事では、ランサムウェア対策において重要な初動対応に焦点を当てて解説します。

目次[非表示]

ランサムウェアは「初動対応」で被害の大きさが変わる

ランサムウェア対策では、感染そのものを完全に防ぐことだけでなく、感染後にどれだけ早く、正しく動けるかが重要です。

初動対応の遅れは被害を拡大しやすい

ランサムウェアは、感染後すぐに影響が出るのではなく、徐々に被害が表面化します。最初は一部の端末だけが感染しているように見えても、社内ネットワークを通じて他の端末やサーバーへ広がります。特に初動対応が遅れると、暗号化の対象が増え、業務停止の範囲も広がりやすいため、早期対応が重要です。

また、感染に気づいた担当者や利用者が自己判断で様子見をすると、対応開始が遅れます。その間に、共有フォルダや認証情報を通じて被害が拡大する可能性があるため、初動対応では「迷わず止める」判断が求められます。

復旧・業務継続・情報漏えい対応に直結する

初動対応は、単に感染を止めるためだけではなく、復旧をどれだけ早く進められるか、業務をどこまで継続できるかにも直結します。例えば、感染端末の切り離しや証跡の確保が適切にできれば、影響範囲の把握や復旧の優先順位決めに役立ちます。

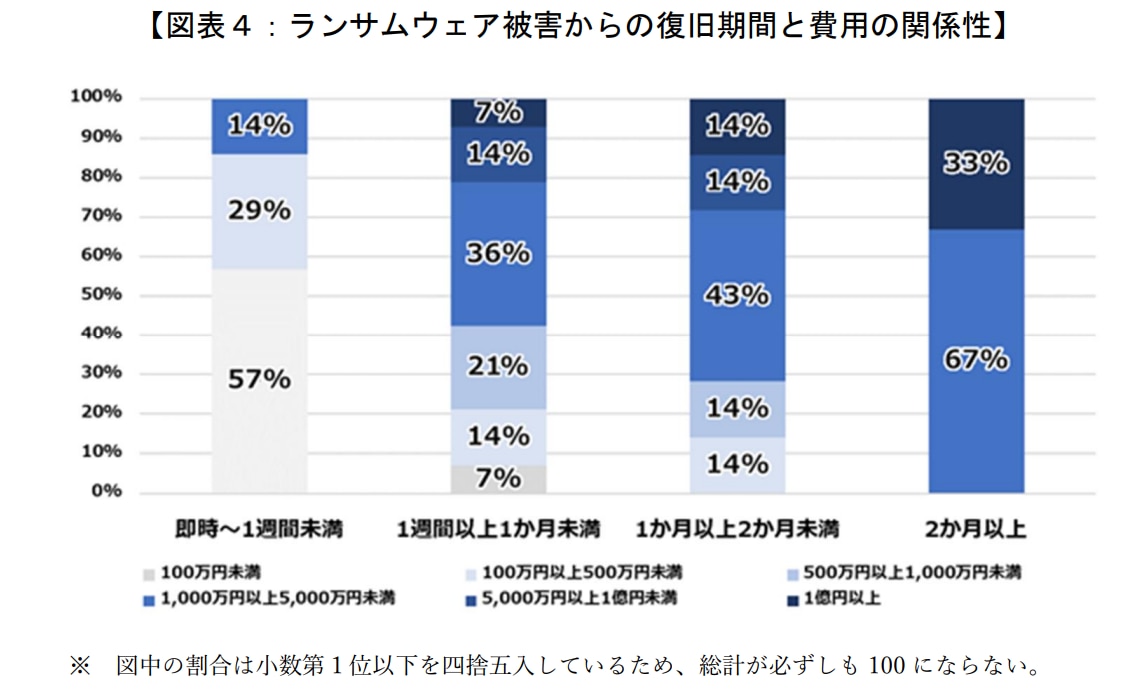

さらに、近年のランサムウェアは情報窃取を伴うケースも多く、復旧までの期間や解決するためにかかる費用も見逃せません。実際、警察庁が公開しているデータでも、以下のような結果が示されています。

画像引用元:警察庁サイバー警察局『令和7年上半期におけるサイバー空間をめぐる脅威の情勢等について』

画像引用元:警察庁サイバー警察局『令和7年上半期におけるサイバー空間をめぐる脅威の情勢等について』

初動対応が遅れると漏えいの防止も困難になります。どの情報が持ち出された可能性があるのかを確認し、社内外への説明や報告を進めるには、最初の対応で事実を押さえておくことが欠かせません。

初動対応は、被害拡大の防止だけでなく、その後の業務継続と説明責任の出発点でもあります。

出典:警察庁サイバー警察局『令和7年上半期におけるサイバー空間をめぐる脅威の情勢等について』

ランサムウェア感染時にまず取るべき初動対応

ランサムウェアへの初動対応では、被害を広げない・状況を正しく把握する・その後の復旧と説明につながる情報を残すことが重要です。慌てて操作を増やすのではなく、優先順位に沿って対応する必要があります。

端末やネットワークの切り離しで拡大を防ぐ

ランサムウェア感染時にまず優先したい初動対応は、感染が疑われる端末やサーバーをネットワークから切り離すことです。社内ネットワークや共有フォルダにつながったままだと、暗号化の範囲が広がる可能性があります。Wi-Fiの切断・有線LANの取り外し・VPN接続の遮断など、あらかじめ定めた方法で速やかに切り離します。

このとき重要なのは、切り離しと証跡保全の両立です。被害拡大を防ぐための遮断は必要ですが、やみくもに電源を落とすと調査に必要な情報が失われる場合があります。組織の手順に沿って、まずは通信を止める判断を優先します。

関係部署への報告と初動体制の立ち上げ

ランサムウェアによる感染が疑われる時点で、情報システム部門・SOC(Security Operation Center)・CSIRT(Computer Security Incident Response Team)・上長など、定められた報告先へ速やかに共有することも初動対応で重要です。具体的には、誰に・どの経路で・何を伝えるかが決まっていれば、初動対応は安定します。

報告時には、発生時刻・利用者・端末名・見えている症状・実施済みの対応を簡潔にまとめます。関係部署が早い段階で状況を把握できれば、影響範囲の確認・外部連携・経営層への報告などを並行して進めやすくなるのが利点です。

ログや状況の確認、証跡の保全

ランサムウェアの初動対応では、感染の有無を断定するよりも、事実を残すことが重要です。具体的には、以下の事実を残し、担当部署に報告すると、対策を講じやすくなります。

画面の表示内容

暗号化されたファイルの拡張子

脅迫文の有無

発生時刻

利用者の操作内容

画面キャプチャや写真

また、端末ログ・セキュリティ製品の検知情報・メールや添付ファイル・通信ログなど、後から調査に使える情報の保全も重要です。

証跡が十分に残っていれば、侵入経路の特定や影響範囲の把握、再発防止策の検討が進めやすくなります。

安易な再起動・自己判断での復旧を避ける

利用者や現場担当者が再起動や復旧を試みることがありますが、これは避けるべき行動です。再起動によって一部の情報が失われたり、調査の手がかりが減ったりする可能性があります。独自に復元を試みると、被害範囲の特定が難しくなります。

また、感染の有無が不明なままバックアップから戻したり、セキュリティソフトだけで対処したりする自己判断も注意が必要です。初動対応では「直す」よりも、「広げない」「証拠を残す」「報告する」を優先する必要があります。復旧は、影響範囲を把握したうえで、整った体制で進めることが重要です。

ランサムウェア初動対応で起こりやすい失敗と原因

初動対応の手順を用意していても、現場で機能しないことがあります。失敗の多くは、知識不足だけでなく、共有不足・判断の迷い・報告の遅れによって起こります。

現場で「何をすべきか」が共有されていない

ランサムウェアの感染が疑われた際に、利用者・管理者・関係部署がそれぞれ何をするべきか共有されていないと、初動対応は止まりやすくなります。例えば、誰に連絡するのか・端末をどこまで切り離すのか・再起動してよいのかなどが曖昧だと、対応が担当者任せになり、被害が拡大します。

特に、情報システム部門だけが手順を把握している状態では、現場利用者が最初の行動を誤りやすくなるのが難点です。初動対応は専門部門だけの知識ではなく、利用者を含めて最低限の行動が共有されていることが重要です。

焦りや思い込みで誤った対応をしやすい

ランサムウェアの感染が疑われる場面では、利用者も担当者も強い焦りを感じます。結果として、「とりあえず再起動する」「自分で何とか戻そうとする」といった行動を取りやすくなります。

また、「たぶん一台だけの問題だろう」「少し様子を見れば収まるかもしれない」といった思い込みも注意が必要です。ランサムウェアは見えている範囲だけに被害があるとは限らないため、自己判断を減らし、決められた手順に沿って動ける状態を作る必要があります。

報告の遅れが被害を広げる

初動対応で大きな失敗につながりやすいのが、報告の遅れです。感染が疑われても、確信が持てない・怒られたくない・迷惑をかけたくないといった理由で共有が遅れることがあります。その間に暗号化が進んだり、影響範囲が広がったりする可能性があるため、報告の標準化が必要です。

報告が遅れると、情報システム部門や24時間ネットワークを監視するSOCが動き出すタイミングも遅れます。結果として、端末の切り離し・影響範囲の確認・証跡保全が後手になります。初動対応では、正確さを待つよりも、異常に気づいた時点で早く報告する体制作りが重要です。

初動対応を実現するには社内教育が欠かせない

ランサムウェア対策では、技術対策だけでなく、現場が迷わず動ける状態を作ることが重要です。初動対応を実現するには、手順をマニュアル化するだけでなく、社内教育で行動まで落とし込む必要があります。

知識の周知だけでは行動につながりにくい

ランサムウェアの注意点や手順を説明しても、実際の場面で同じように動けるとは限りません。感染が疑われる状況では焦りが生まれやすく、普段は理解している内容でも抜けやすくなります。

セキュリティ教育は「知っている状態」を作るだけでは不十分です。異常に気づいたときに「何を優先するか」「何をしてはいけないか」まで行動単位で理解させる必要があります。具体的なセキュリティ教育の方法については、以下の記事をご覧ください。

ランサムウェア対応は「手順」と「判断」を訓練する必要がある

初動対応では、「ネットワークの切り離し→報告→証跡保全」といった手順が重要です。ただし、現場では毎回同じ状況とは限らないため、手順の暗記だけでは対応しきれません。

「どの時点で報告するか」「どこまで操作を止めるか」といった判断も求められるため、教育では手順と判断をセットで訓練する必要があります。

ランサムウェアの一般論を伝えるだけでなく、「この状況ならまず何をするか」を考えさせる形式にすると、初動対応の質を上げやすくなります。

報告しやすい運用と役割分担を整える

初動対応が機能するかどうかは、教育内容だけでなく、運用にも左右されます。報告先が分かりにくい・連絡手段が統一されていない・役割分担が曖昧といった状態では、現場で迷いが生まれます。

現場で迷いが生まれないためにも、誰が最初に連絡を受け・誰が判断し・誰が封じ込めを進めるのかを明確にしておくことが重要です。

加えて、報告したスタッフを責めない運用を徹底すると、異常に気づいた時点で共有してもらいやすくなります。

体験型学習で初動対応を定着させる

初動対応を定着させるには、座学だけでなく体験を通じた学習も有効です。実際に起こり得る状況を疑似的に体験すると、焦りや迷いがあるなかで何を優先すべきかを学びやすくなります。

例えば、セキュアプラクティスのような体験型学習では、メールを起点とした攻撃シナリオで、誤操作後の対応まで理解を深められます。知識を行動へつなげる方法として、初動対応の教育を補強しやすい教育サービスです。

まとめ|ランサムウェア対策は「技術」だけでなく「初動対応できる人」を作ることが重要

ランサムウェアは、感染そのものだけでなく、その後の対応によって被害の大きさが変わります。端末やネットワークの切り離し・関係部署への報告・証跡の保全・自己判断での復旧回避といった初動対応を適切に実施できるかどうかが重要です。

一方で、手順やマニュアルを用意していても、現場で共有されていなければ機能しません。焦りや思い込み、報告の遅れが被害を広げる要因になるため、社内教育で行動まで定着させる必要があります。

技術対策は土台として不可欠ですが、ランサムウェア対策を実効性のあるものにするには、初動対応ができる人を増やさなければいけません。体験型学習も活用しながら、迷わず動ける状態を組織として作ることが重要です。